Es una parte de un sistema o una red que está diseñada para bloquear el acceso no autorizado, permitiendo al mismo tiempo comunicaciones autorizadas.

Se trata de un dispositivo o conjunto de dispositivos configurados para permitir, limitar, cifrar, descifrar, el tráfico entre los diferentes ámbitos sobre la base de un conjunto de normas y otros criterios.

Los cortafuegos pueden ser implementados en hardware o software, o una combinación de ambos. Los cortafuegos se utilizan con frecuencia para evitar que los usuarios de Internet no autorizados tengan acceso a redes privadas conectadas a Internet, especialmente intranets. Todos los mensajes que entren o salgan de la intranet pasan a través de cortafuegos, que examina cada mensaje y bloquea aquellos que no cumplen los criterios de seguridad especificados.

INSTALACION Y CONFIGURACION

Requerimientos:

- Isa server 2006, red WAN (maquina virtual Windows server 2003)

- Red DMZ con: WEB, DNS, FTP (maquina de Centos Linux)

- Cliente en red interna, red LAN (Windows XP)

La maquina virtual de Windows server 2003, lleva 3 adaptadores de red que so los siguientes:

- Adaptador 1 INTERNET = adaptador puente

- Adaptador 2 LAN = red interna

- Adaptador 3 DMZ = red interna

Estos son los adaptadores ya en la máquina de server 2003

Estas son las direcciones de cada uno de los adaptadores que se debían habilitar en la máquina de Windows server 2003.

Este es el instalador para iniciar la ejecución de la aplicación isa server 2006

Damos clic en instalar isa server 2006

Esperamos que cargue el proceso de instalación…..

Podemos ver el asistente de instalación de isa server 2006, clic en “siguiente”.

Esta es la licencia, para continuar con la

instalación damos clic en la opción aceptar licencia, se pulsa “siguiente”.

Estos son los datos del cliente, El nombre de serie del producto viene por defecto, “siguiente”.

Se da en la opción “típica”, “siguiente”.

Se da clic en agregar.

Luego se da clic a la pestaña agregar

adaptador

Seleccionamos

el adaptador LAN, “aceptar”.

Se escoge la dirección IP del adaptador, pulsamos “aceptar”.

Esta es la dirección IP de nuestro adaptador LAN, sería nuestra red interna, “siguiente”.

No permitimos las conexiones de clientes firewall,”

siguiente”.

Proceso de instalación…..

Muestra el proceso de la instalación y los

pasos que se deben seguir para llevar a cabo la finalización de esta.

Muestra ya en nuestra maquina virtual Windows

server 2003, ya isa server instalado.

Esta es la herramienta para hacer la adecuada

configuración de la topología.

Esta es la herramienta para medir el

rendimiento del servidor ISA.

CONFIGURACION

DE LA TOPOLOGIA

Ingresamos a “configuración” y en la opción

“redes” allí nos muestra una topología, en el lado derecho le damos clic a la

imagen que dice perímetro de 3 secciones.

dice que es conveniente exportar la plantilla

que tenemos pero en este caso le decimos que no, “siguiente”.

Aparece la dirección de nuestro adaptador

LAN, “siguiente”.

Luego de nuevo nos da para escoger el

adaptador, escogemos el DMZ, “aceptar”.

Muestra la dirección del DMZ, “siguiente”.

En esta seleccionamos la opción bloquear a

todos, “siguiente”.

“finalizar” en el asistente.

“aplicar” para guardar los cambios.

Así quedaría nuestra topología

En la parte de debajo ya se muestra que se ha

agregado la red perimetral o DMZ, y también podemos ver que tenemos la WAN, LAN

y Host local (ISA server).

Solo nos falta crear las reglas del NAT, Esta regla nos va a permitir enmascarar la

dirección de la LAN con la DMZ.

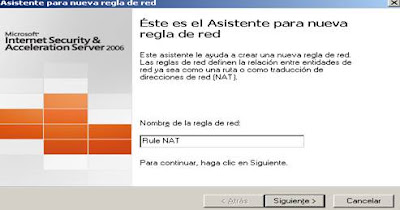

Nos dirigimos a crear regla de red.

Le damos un nombre a la regla, “siguiente”.

Se escoge el origen del tráfico, por lo tanto

agregamos la interna, “siguiente”.

El tipo de regla ya sea NAT o el enrutamiento,

pulsamos “siguiente”.

Esta es la finalización del asistente para

regla nueva, se muestra como quedo nuestra regla y cuáles fueron sus

configuraciones, “finalizar”.

Continuamos creando una nueva regla de acceso

que permita hacer consultas DNS desde la LAN hacia el DMZ para que se puedan

resolver direcciones IP internas, también

el DMZ debe realizar consultas desde el internet para aquellos que no

tengan acceso y así la LAN pueda salir a internet.

Vamos a la ventana crear regla de acceso.

Este es el asistente para crear la regla de

acceso, se pone el nombre, “siguiente”.

Seleccionamos la opción permitir, “siguiente”.

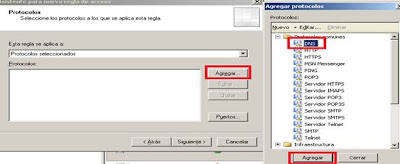

Se escoge el protocolo en este caso es el

DNS, agregar-protocolos comunes-agregar, “siguiente”.

Seleccionamos el origen es decir LAN y DMZ, damos clic en agregar, redes y se

escoge interna y perimetral, siguiente”.

Ahora seleccionamos el destino es decir la

WAN y DMZ, ingresamos a agregar-redes-externa y perimetral, “siguiente”.

Se escogen todos los usuarios a la que se le aplicara esta regla, “siguiente”.

Muestra la finalización del asistente de la

regla de acceso, con sus configuraciones necesarias, “finalizar”.

De igual manera a lo anterior se pueden crear

otras reglas como:

1. Acceso a escritorio remoto desde la WAN

hacia la LAN.

2. Consultas DNS.

3. Acceso a páginas WEB tanto las propias en

la LAN como las de internet desde la DMZ y la LAN.

4. Ping a la DMZ y la WAN desde la LAN.

5. Ingreso a mis páginas WEB en la DMZ desde

internet.

Se deben hacer las siguientes pruebas:

Consultas DNS:

El Ping:

Acceso a internet desde el cliente.

Luego debemos permitir que clientes en

internet accedan desde la WAN por medio de una IP publica a mis servicios.

Creando las reglas NAT

En la parte derecha damos clic en la parte

donde dice publicar un servidor que no es web.

Le definimos un nombre, “siguiente”.

Se pone la dirección IP de nuestra zona DMZ, “siguiente”.

Le damos en protocolo y pulsamos nuevo.

Ponemos el nombre del protocolo en este caso sería protocolo, “siguiente”.

Damos clic en

nueva.

Ponemos el tipo del protocolo (TCP), trafico

(inbound), puerto (80), "aceptar".

Deshabilitamos las conexiones secundarias, “siguiente”.

Y por ultimo “finalizar”.

Por último se define la interfaz por la que

las personas se pueden conectar, como los clientes son externos se elegiría la

WAN.

Estas son cada una de las reglas que se

crearon para llevar a cabo nuestro firewall y permitirle por medio de un DMZ la

salida a internet a una maquina cliente en red interna.